La nature du risque cyber

Les cabinets d’expertise comptable sont exposés à des risques cyber variés qui peuvent survenir à la fois en interne, mais aussi au travers de leurs interactions avec leurs clients et partenaires. La complexité de ces menaces rend indispensable une vigilance constante.

Le risque interne

Cela inclut :

Les erreurs humaines

Dans de nombreux cas, il s’agit d’un e-mail contenant des données sensibles envoyé par erreur, un mot de passe trop simple ou laissé en évidence, un clic imprudent sur un lien frauduleux… Ces petites maladresses involontaires peuvent ouvrir des brèches exploitables par les hackers.

Des accès non contrôlés

Si tous les collaborateurs ont les mêmes droits d’accès aux fichiers sensibles, par exemple, une simple faille peut compromettre l’ensemble des données du cabinet.

Des outils obsolètes ou non mis à jour

Par exemple, si les mises à jour de sécurité ne sont pas appliquées, c’est une porte grande ouverte aux cyberattaques.

Le risque externe

Le cabinet comptable, comme beaucoup d’entreprises, est au cœur d’un écosystème comprenant ses clients, ses fournisseurs et ses partenaires. Cela augmente l’exposition au risque.

Côté clients, une faille dans la cybersécurité du cabinet peut compromettre les données des entreprises clientes : bilan financier, contrats confidentiels… Et même affecter leur réputation et leur stabilité financière.

Par ailleurs, les hackers utilisent parfois les informations volées pour remonter la chaîne de valeur et cibler des partenaires ou des tiers (par exemple les clients des clients) associés aux entreprises initiales.

Des techniques de cyberattaques toujours plus sophistiquées

Les cyberattaques ne cessent d’évoluer, devenant plus élaborées et plus difficiles à détecter. Les hackers utilisent des méthodes variées pour tromper leurs cibles et exploiter leurs failles.

La méthodologie d’une attaque

En règle générale, une cyberattaque ne s’improvise pas : elle repose sur une planification minutieuse.

Les 7 étapes typiques incluent :

- La reconnaissance : Les hackers identifient et collectent des informations sur leur cible (entreprise, organisation ou individu) pour identifier ses faiblesses.

- La préparation et la planification : Ils préparent les outils et stratégies pour lancer l’attaque.

- L’intrusion initiale : Ils obtiennent un accès initial au système ciblé ; par exemple, une brèche est exploitée, souvent via un phishing ou une vulnérabilité logicielle.

- L’élaboration et la propagation : Une fois dans la place, ils accroissent leur accès et se déplacent latéralement dans le système. Par exemple, le malware peut s’étendre à d’autres données ou accéder à des réseaux liés.

- L’exécution de l’attaque principale : L’objectif de cette étape est d’atteindre l’objectif final de l’attaque.

- L’effacement des traces et le retrait : Ils cachent ensuite les traces de l’attaque et s’assurent que l’attaquant ne soit pas découvert.

- L’exploitation ou la monétisation : Enfin, ils tirent profit des informations volées ou de l’attaque elle-même. Les données peuvent être volées, bloquées ou manipulées pour extorquer une rançon ou causer des dommages.

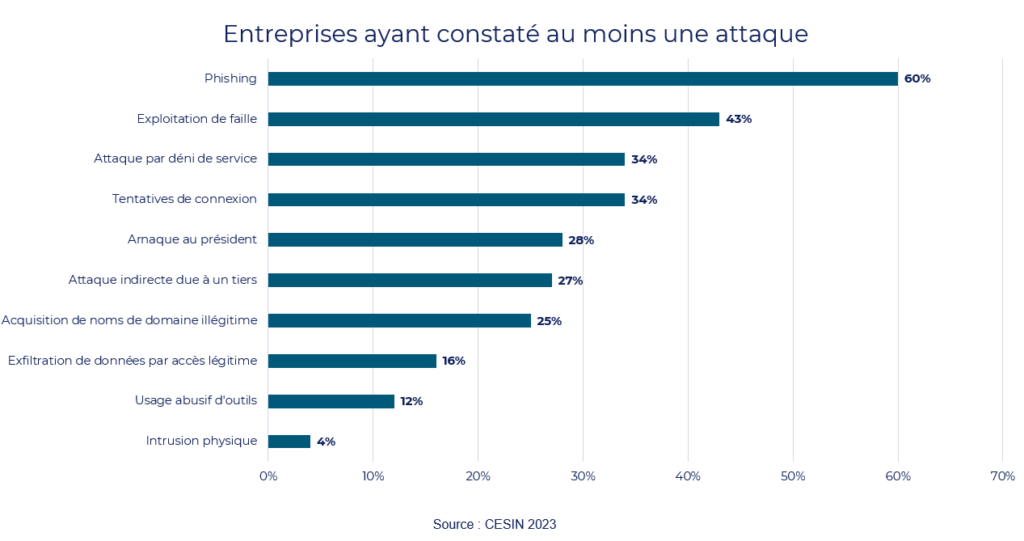

Les types d’attaques les plus courants

Dans le secteur comptable, on rencontre notamment ces types d’attaques :

Le phishing : le piège le plus fréquent

C’est une des méthodes préférées des hackers. Il s’agit d’e-mails ou de messages frauduleux imitant des communications légitimes (banques, fournisseurs de logiciels…). Ils incitent les collaborateurs à cliquer sur un lien, à télécharger un fichier ou encore à partager leurs identifiants.

Les malwares et ransomwares : paralyser l’activité

Ce sont des logiciels malveillants qui sont conçus pour infecter les systèmes (virus, vers, cheval de Troie, ransomwares, spywares, adwares…).

Les ransomwares, notamment, chiffrent les fichiers de l’utilisateur les rendant inaccessibles, jusqu’à obtention d’une rançon, généralement en cryptomonnaie, pour les déchiffrer.

Une attaque de ransomware peut être couplée à un vol de données (double extorsion).

Après paiement, il n’y a aucune garantie que les cybercriminels fournissent la clé de chiffrement ou que les données ne soient pas altérées.

Fraude au RIB : l’usurpation d’identité

Les hackers interceptent des échanges financiers ou modifient des coordonnées bancaires pour détourner des paiements.

Exploitation des vulnérabilités logicielles

L’attaquant recherche des failles connues dans des systèmes obsolètes ou mal configurés ; ou découvre des vulnérabilités non documentées. Il tire partie de la faille qui doit lui permettre de contourner les mesures de sécurité. Il infiltre ainsi les systèmes par le biais de malwares, d’e-mails de phishing ou en attaquant directement des services vulnérables.

Attaques par rebond : une menace pour les clients des cabinets

Cela consiste à utiliser un système tiers compromis pour lancer une attaque. L’identité réelle de l’attaquant est ainsi masquée. Par exemple, une fois le cabinet compromis, les hackers utilise ses données ou ses réseaux pour cibler d’autres entreprises. C’est ce qui aurait pu se produire dans le cas de l’attaque de Coaxis si leur réactivité et leur anticipation n’avait pas permis de limiter les dégâts.

Attaques par déni de service (DDoS)

Facile à mettre en place, une telle attaque vise à saturer un site ou un service en ligne, de sorte qu’il ne puisse plus répondre aux demandes légitimes. L’accès aux données et les outils nécessaires au fonctionnement quotidien sont ainsi rendus impossibles.

Le rôle de l’IA dans l’amplification du risque Cyber

L’intelligence artificielle est un outil à double tranchant.

Si elle aide à renforcer les défenses, elle est également utilisée par les hackers pour cibler plus précisément la victime (entreprise ou individu). Grâce à l’analyse de données, les hackers peuvent personnaliser leurs attaques (Phishing ultraciblé).

L’IA permet aussi aux hackers d’affiner leur analyse des vulnérabilités d’un système : elle rend plus rapide la recherche de failles de sécurité et accroit la précision des attaques.

Par ailleurs, en automatisant les opérations, l’IA rend les attaques plus rapides et difficiles à contenir.

Enfin, les malwares alimentés par l’IA sont capables d’évoluer pour éviter d’être détectés : ils adaptent leurs comportements en fonction des défenses des systèmes ciblés, ce qui rend leur neutralisation plus difficile.

L’IA peut également permettre de manipuler les données (deepfakes) en « fabriquant » de fausses identités ou de fausses preuves visuelles. Elle est aussi en mesure de simuler des conversations naturelles.

Les effets d’une cyberattaque

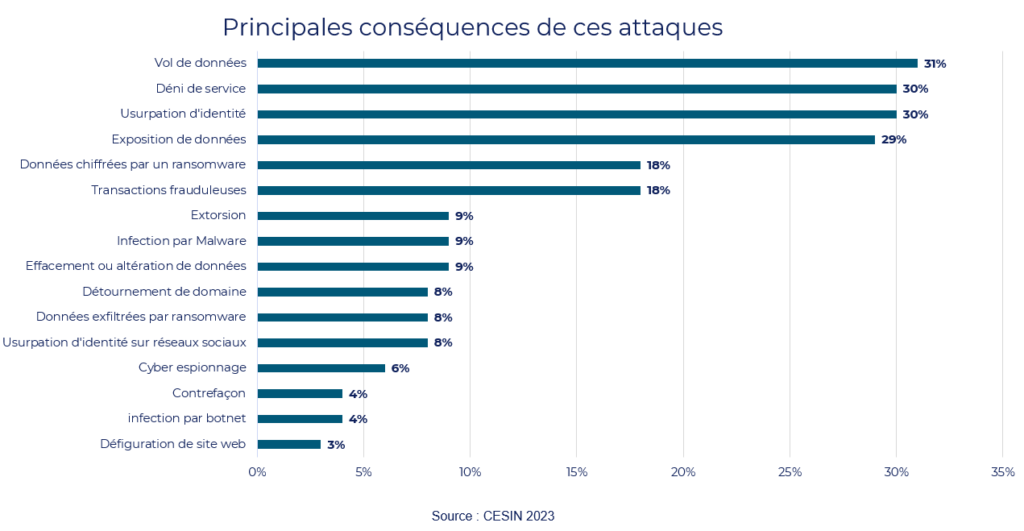

Bien sûr, une cyberattaque ne s’arrête pas à la brèche initiale.

Ses conséquences peuvent s’étendre sur des semaines, voire des mois, et affecter profondément l’activité d’un cabinet d’expertise comptable.

Il ne s’agit pas seulement d’une problématique technique : les répercussions touchent à la fois l’opérationnel, le financier, l’image de marque et la relation avec les clients.

Perturbation prolongée de l’activité

Les systèmes informatiques sont le centre névralgique d’un cabinet comptable.

Une cyberattaque peut entrainer :

- une inaccessibilité des outils et des données (dans le cas d’un ransomware par exemple) ;

- une paralysie des services retardant ainsi des échéances critiques comme les déclarations fiscales ou les bilans ;

- des délais de reprise importants, car la restauration des données peut prendre des semaines, voire des mois. Dans le cas de l’incident chez Coaxis par exemple, cela a pris plus d’un mois.

Vol, destruction ou fuite de données sensibles

Comme nous l’avons vu, les données comptables sont une cible précieuse pour les hackers, sans compter les données sensibles concernant les collaborateurs du cabinet.

Une attaque peut entrainer :

- la destruction de fichiers essentiels si les données ne sont pas sauvegardées correctement ;

- le vol de données confidentielles qui seront revendues sur le dark web ou utilisées à des fins frauduleuses ;

- ou encore la fuite d’informations sensibles exposant les clients du cabinet à des attaques secondaires.

Pertes financières significatives

Les cyberattaques coûtent cher, et pas seulement en termes de rançon. Elles induisent notamment des frais techniques (récupération de données, expertise, renforcement des systèmes…) et des pertes d’exploitation (paralysie des services, retard dans les échéances…).

À ceci s’ajoute d’éventuelles sanctions réglementaires en cas de manquement au RGPD ou à la directive NIS 2, et de potentielles indemnisations des clients ou partenaires touchés, au titre de la réparation des préjudices qu’ils ont subis.

Atteinte à l’image du cabinet

La réputation est un actif immatériel précieux, particulièrement dans un secteur basé sur la confiance comme l’expertise comptable.

Une attaque provoque généralement une perte de confiance de l’écosystème du cabinet (clients, partenaires, fournisseurs), un déficit de crédibilité et un frein à l’acquisition de nouveaux clients, tout ceci amplifié par une couverture médiatique négative.

Les conséquences légales et réglementaires

Des textes de loi, renforcés ces dernières années, encadrent strictement la protection des données et les mesures à prendre en cas de cyberattaque.

Un cabinet qui néglige ces exigences s’expose à des sanctions financières et juridiques.

Le RGPD : le cadre incontournable pour la protection des données

Entré en vigueur en 2018, le Règlement Général sur la Protection des Données (RGPD) impose à tous les organismes manipulant des données personnelles de respecter des normes strictes.

Pour les cabinets comptables, cela se traduit notamment par l’obligation de sécuriser les données personnelles, la transparence vis-à-vis des clients en cas de collecte de données, la notification de la CNIL dans un délai de 72 heures et l’information des personnes concernées, en cas de violation de données.

En cas de non-respect de ces obligations, les sanctions peuvent atteindre 4% du CA annuel mondial de l’entreprise.

La Directive NIS2 : un nouveau standard pour les PME sensibles

Adoptée en 2022, la directive européenne NIS2 (Network and Information Security) impose aux entreprises concernées de renforcer leur cybersécurité.

Bien que ciblant principalement les grandes infrastructures, elle s’étend désormais à certains prestataires, y compris les cabinets comptables, s’ils travaillent avec des secteurs sensibles ou manipulent des données critiques.

Les exigences principales incluent l’analyse des risques pour identifier les points de vulnérabilité, la mise en place de plans de gestion de crise et la coopération avec les autorités compétentes en cas d’attaque, pour limiter l’effet domino sur d’autres entreprises.

En cas de manquement de la mise en application de la directive NIS2, les sanctions peuvent atteindre jusqu’à 2% du CA annuel mondial de l’entreprise.

La responsabilité civile et pénale des cabinets

En cas de cyberattaque les impliquant par effet domino, les clients et partenaires du cabinet sont susceptibles d’engager des poursuites judiciaires à son encontre. Cela peut induire des indemnisations financières importantes ou entraîner des sanctions pénales.

Les cybermenaces se complexifiant, les régulations sont appelées à évoluer pour répondre à ces nouveaux défis. Pour les cabinets comptables, cela implique de se tenir à jour sur les nouvelles exigences réglementaires.

Collaborer avec des experts leur offre la possibilité d’auditer régulièrement leurs pratiques et de s’assurer de leur conformité.

Comment anticiper une cyberattaque et limiter le risque

La cybersécurité n’est pas seulement une affaire de réaction.

Anticiper les menaces et adopter une stratégie proactive sont essentiels pour protéger un cabinet comptable et ses clients.

Face à la montée en puissance des cyberattaques, une démarche globale, mêlant prévention, formation et gestion de crise, peut faire la différence.

Bien choisir ses sous-traitants et outils numériques

Les cabinets comptables collaborent souvent avec des éditeurs de logiciels, des fournisseurs cloud ou d’autres prestataires IT.

Ces partenaires peuvent être des portes d’entrée pour les hackers si leur propre sécurité est défaillante.

Voici quelques recommandations pour les choisir avec sérénité :

Évaluez la sécurité des prestataires

Exigez des certifications, des audits réguliers et des garanties contractuelles en matière de protection des données.

Privilégiez des solutions éprouvées

Optez pour des outils régulièrement mis à jour, offrant des fonctionnalités de sécurité avancées, comme le chiffrement des données et une gestion fine des accès.

Limitez les accès externes

Restreignez les droits d’accès aux informations sensibles uniquement aux sous-traitants qui en ont strictement besoin.

Sensibiliser les collaborateurs : la première ligne de défense

Formez régulièrement les équipes

Organisez des sessions pour apprendre à vos collaborateurs à détecter les emails frauduleux, les liens suspects et les tentatives d’usurpation d’identité. L’objectif est d’accroître la vigilance et la capacité de chacun à détecter et réagir correctement face aux menaces. Pour maintenir leur efficacité, nous recommandons d’organiser de telles séances une ou deux fois par an.

Simulez des attaques

Testez la vigilance des collaborateurs avec des exercices de phishing factices pour évaluer leur réactivité et renforcer les réflexes.

Mettez en place une politique d’usage des outils numériques

Évitez les connexions non sécurisées, l’utilisation de clés USB non autorisées ou le partage de mots de passe…

Protéger les systèmes et les données

Adopter des mesures techniques robustes est une nécessité pour contrer les menaces numériques.

Utilisez des solutions de cybersécurité avancées

Firewalls, antivirus, solutions de détection des intrusions (IDS) et outils de gestion des accès (IAM) doivent faire partie de votre arsenal.

Sauvegardez régulièrement les données

Effectuez des sauvegardes automatiques, sur des systèmes protégés et idéalement hors ligne, pour limiter l’impact des ransomwares.

Mettez à jour les logiciels

Appliquez systématiquement les correctifs de sécurité pour éviter l’exploitation de failles connues.

Segmentez les réseaux

Séparez les données critiques des systèmes moins sensibles pour limiter les dommages en cas d’intrusion.

Là aussi, se faire accompagner par un expert peut s’avérer efficace et rassurant : il procédera à un audit de cybersécurité permettant de détecter d’éventuelles failles et vulnérabilités de vos systèmes d’information et vous accompagnera dans le renforcement de leur sécurité.

Se préparer : anticiper l’inévitable

Même avec les meilleures protections, le risque zéro n’existe pas.

Préparer une réponse adaptée permet de réduire les dommages en cas d’attaque.

Élaborez un plan de gestion de crise

Prévoyez une procédure claire pour répondre rapidement à une attaque, impliquant une équipe dédiée (internes et externes).

Un Plan de Continuité des Activités (PCA) et un Plan de Reprise d’Activités (PRA) vous permettront de minimiser l’impact des attaques et de permettre à votre cabinet de continuer à fonctionner, même en mode dégradé, jusqu’à ce que la situation soit rétablie.

Simulez des cyberincidents

Organisez des exercices pour tester la réactivité de votre organisation face à différents scénarios d’attaques.

Maintenez une communication transparente

En cas d’incident, informez rapidement vos collaborateurs, clients et partenaires pour limiter la perte de confiance et respecter vos obligations légales.

Anticiper les menaces émergentes avec l’aide d’experts

Le paysage des cybermenaces évolue rapidement, rendant difficile la gestion de la sécurité sans expertise externe.

Faites appel à des professionnels

Un audit régulier de sécurité de vos SI, réalisé par des experts en cybersécurité, permet d’identifier les failles spécifiques de votre cabinet et de recommander des améliorations ciblées.

Souscrivez à une cyber assurance

Ces polices d’assurance spécialisées couvrent les frais liés aux attaques (rétablissement des systèmes, rançon, gestion des relations publiques…).

Adoptez des solutions d’IA pour la cybersécurité

Les outils d’analyse prédictive alimentés par l’IA détectent les anomalies en temps réel et offrent une meilleure résilience face aux menaces complexes.

Sécurisez aujourd’hui pour protéger demain

Les cabinets comptables constituent une cible de choix pour les hackers, à la fois par la richesse des données qu’ils détiennent et par leur rôle central auprès de nombreuses entreprises.

Plutôt qu’une contrainte, investir dans la cybersécurité constitue donc une démarche proactive pour renforcer la confiance de l’ensemble des acteurs de leur écosystème, protéger la pérennité du cabinet et garantir sa capacité à répondre aux enjeux de demain.

Chez Inflexsys, nous accompagnons les cabinets comptables dans cette étape cruciale de leur transformation, en proposant des solutions sur-mesure adaptées à leurs besoins.

Qu’il s’agisse d’audits de sécurité, de sensibilisations, de renforcement de la sécurité des systèmes ou de gestion de crise, nous sommes à vos côtés pour faire de la cybersécurité un véritable atout stratégique.

N’hésitez pas à nous contacter pour un diagnostic personnalisé et étudions ensemble comment protéger votre cabinet des cybermenaces.

Pour aller plus loin :

- [ Cas d’usage ] : Accompagnement cybersécurité personnalisé en continu

- [ Cas d’usage ] : Accompagnement d’une PME au renforcement de la sécurité des systèmes d’information et sensibilisation des risques au sein des équipes

- [ Article ] : Restaurer la confiance en matière de sécurité et de protection des données : 4 bonnes pratiques

Références

Vous souhaitez réagir ou en savoir plus ?

Nous restons à votre disposition pour échanger avec vous autour d’un café.